Hệ thống của bạn đang hoạt động trên Google Cloud? Dữ liệu của bạn có thực sự an toàn? Google Cloud Security không chỉ là một khái niệm, mà là cả một chiến lược bảo vệ thông minh dành cho mọi doanh nghiệp. Hãy cùng Nhân Hòa khám phá Google Cloud Security là gì và 10 cách bảo mật Google Cloud hiệu quả nhất để nâng cấp tường rào an ninh cho nền tảng số của bạn!

Google Cloud Security là gì?

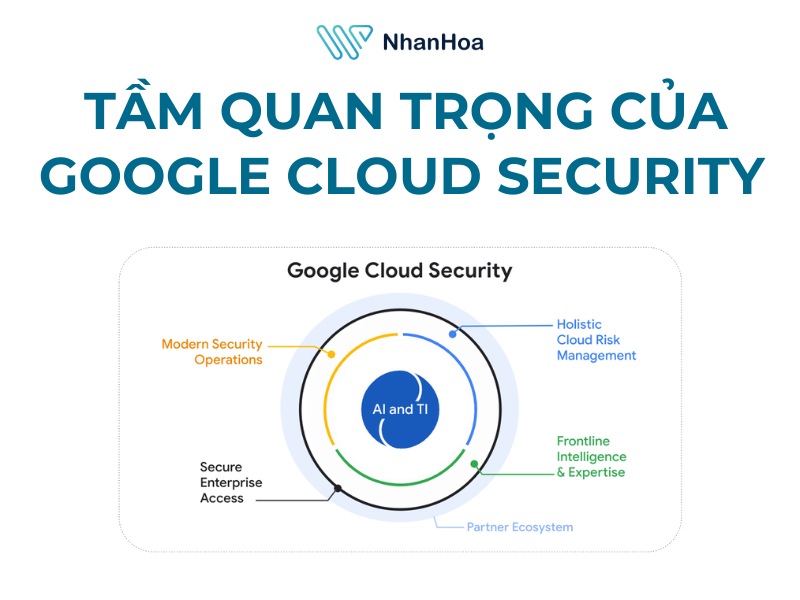

Google Cloud Security là tập hợp các giải pháp, quy định và công nghệ bảo mật nhằm bảo vệ dữ liệu, ứng dụng và hạ tầng của người dùng trên nền tảng Google Cloud Platform (GCP). Google Cloud Security không chỉ là công nghệ mà đó là chiến lược tổng thể giúp doanh nghiệp vận hành an toàn trên đám mây, kết hợp sức mạnh AI của Google với sự chủ động của người dùng.

Bản chất của Google Cloud Security là mô hình trách nhiệm chia sẻ, trong đó: Google chịu trách nhiệm bảo mật hạ tầng lõi: trung tâm dữ liệu, mạng, phần cứng, hệ điều hành cơ bản. Người dùng chịu trách nhiệm với bảo mật tài nguyên trong cloud: cấu hình VM, quản lý bí mật, firewall, mã hóa dữ liệu, chính sách IAM.

>>> Xem thêm: Cloud Security là gì?Ưu nhược điểm của bảo mật đám mây cloud [CẦN BIẾT]

Tại sao Google Cloud Security lại quan trọng đối với doanh nghiệp?

Trong kỷ nguyên dữ liệu là "vàng mới", bảo mật Google Cloud không còn là tùy chọn mà là nền tảng sống còn cho doanh nghiệp. Nhân Hòa sẽ giúp bạn hiểu tại sao hệ sinh thái bảo mật của Google là chìa khóa chống lại ransomware, tuân thủ pháp lý và bảo vệ uy tín thương hiệu trước những mối đe dọa ngày càng tinh vi.

Mã hóa dữ liệu toàn diện, đảm bảo tuân thủ

Google Cloud tự động mã hóa dữ liệu cả khi lưu trữ và truyền đi, từ dữ liệu tài chính, bí mật thương mại đến thông tin khách hàng. Các kết nối luôn bảo vệ qua HTTPS/SSL. Công cụ quản lý danh tính và truy cập (IAM) cùng hệ thống quản lý khóa API đảm bảo chỉ những ai được phép mới có thể truy cập dữ liệu. Nhờ đó, doanh nghiệp dễ dàng đạt tiêu chuẩn bảo mật như GDPR, ISO, giúp tạo dựng niềm tin với đối tác và khách hàng.

Cộng tác an toàn và giám sát chặt chẽ tài nguyên

Khi sử dụng Google Workspace kết hợp với GCP, doanh nghiệp có thể chia sẻ dữ liệu dễ dàng hơn. Google Cloud hỗ trợ quản lý quyền truy cập chi tiết, theo dõi lịch sử chỉnh sửa và bảo vệ khỏi rò rỉ thông tin. Hệ thống giám sát hoạt động liên tục, phát hiện IP bất thường hay mẫu truy cập đáng ngờ, và gửi cảnh báo thời gian thực để IT phản ứng kịp thời với các mối đe dọa.

Trung tâm bảo mật tập trung – phòng thủ chủ động

Security Command Center (SCC) là giải pháp quản trị bảo mật tập trung của Google, cho phép doanh nghiệp quét lỗ hổng, phát hiện sai cấu hình và phân tích nguy cơ từ một giao diện duy nhất. Phiên bản Enterprise còn tích hợp AI từ Mandiant và Gemini, giúp phân loại mức độ nghiêm trọng, phát hiện đường đi tấn công và tự động đề xuất cách ứng phó.

Bảo mật đa đám mây

SCC Enterprise không chỉ bảo vệ môi trường GCP mà còn mở rộng giám sát đến AWS và Azure. Hệ thống dùng cả agent và agentless để quét lỗ hổng trên máy ảo, container, đồng thời tích hợp nguồn dữ liệu từ Mandiant Threat Intelligence để phát hiện chỉ số tấn công (IOC) tinh vi. Tính năng mô phỏng đường đi tấn công giúp doanh nghiệp chủ động phòng thủ trên nhiều nền tảng.

Tự động hóa thông minh với AI

Google Cloud đưa AI/ML vào bảo mật để tự động hoá phân tích và phản ứng. -

- Gemini in Security trong SCC Enterprise có thể:

- Tóm tắt nhanh các cảnh báo quan trọng.

- Mô phỏng đường đi tấn công (attack paths).

- Hỗ trợ phân tích mã độc (như WannaCry) chỉ trong vài chục giây.

Ngoài ra, các công cụ như AI Security Blueprints và quét IaC giúp phát hiện lỗi ngay từ khi phát triển, giảm rủi ro trước khi đưa vào sản xuất.

>>> Xem thêm: Google Cloud Console là gì? A-Z cách sử dụng đơn giản cho người mới

10 giải pháp bảo mật Google Cloud cho dữ liệu doanh nghiệp

1. Security Command Center – “Bộ não” giám sát bảo mật

Security Command Center (SCC) là nơi tổng hợp mọi thông tin liên quan đến an ninh trên Google Cloud. Tại đây, bạn có thể xem báo cáo về lỗ hổng, cấu hình sai sót, và các mối đe dọa đang diễn ra. Phiên bản Enterprise còn dùng trí tuệ nhân tạo để phân loại mức độ nghiêm trọng và gợi ý cách khắc phục, giúp bạn phát hiện sớm và chủ động xử lý nguy cơ trước khi chúng gây hại.

2. Cloud Logging

Cloud Logging tự động lưu lại mọi hành động: từ việc người dùng đăng nhập, thay đổi cấu hình, đến khởi tạo hay xóa tài nguyên. Khi cần tìm hiểu nguyên nhân sự cố hoặc tra soát theo yêu cầu định kỳ, bạn chỉ việc tìm trong lịch sử, xác định ai đã làm gì, khi nào và ở đâu, giúp khắc phục nhanh và minh bạch hóa hoạt động.

3. Cloud Monitoring

Cloud Monitoring liên tục đo đạc các chỉ số quan trọng như CPU, bộ nhớ, độ trễ và lưu lượng mạng. Khi phát hiện giá trị vượt ngưỡng an toàn, hệ thống sẽ tự động gửi cảnh báo (qua email, SMS, Slack…) để đội IT kịp thời can thiệp, đảm bảo ứng dụng luôn mượt mà và không bị ngắt quãng.

4. Security Blueprints

Security Blueprints giống như “bản vẽ” thiết kế hạ tầng an toàn. Bạn chỉ cần chọn mẫu phù hợp (mạng, phân quyền, ghi log, sao lưu…), hệ thống sẽ tự cấu hình theo chuẩn quốc tế. Điều này giúp tiết kiệm thời gian, tránh sai sót khi tự xây dựng từ đầu và đảm bảo mọi thành phần đều được bảo vệ đúng cách.

5. VPC Firewall & Cloud Armor

Bằng cách dùng VPC (mạng riêng ảo) kết hợp tường lửa, bạn chỉ cho phép các kết nối thật sự cần thiết. Thêm vào đó, Cloud Armor chống DDoS giúp bảo vệ ứng dụng khỏi lượng truy cập độc hại lớn, đảm bảo dịch vụ luôn sẵn sàng và an toàn trước các tấn công từ bên ngoài.

6. Cấu hình tự động

Các công cụ audit của Google Cloud sẽ tự động quét và cảnh báo nếu phát hiện cấu hình không an toàn (ví dụ bucket dữ liệu công khai, rule firewall lỏng lẻo). Nhờ vậy, bạn không cần kiểm tra thủ công từng thiết lập, giảm rủi ro do thao tác nhầm và duy trì môi trường bảo mật ổn định.

7. Identity‑Aware Proxy (IAP)

IAP cho phép bạn quản lý ai được phép truy cập ứng dụng dựa trên tài khoản Google và ngữ cảnh (như vị trí, thiết bị). Không cần triển khai VPN phức tạp, người dùng chỉ cần đăng nhập một lần, trong khi bạn vẫn có thể yêu cầu xác thực hai yếu tố hoặc giới hạn theo nhóm, đảm bảo an toàn cao nhất.

8. Resource Manager

Resource Manager giúp bảo vệ các thông tin nhạy cảm như API key, chứng chỉ SSL hay mật khẩu cơ sở dữ liệu. Bạn lưu trữ chúng trong kho an toàn và phân quyền truy cập chi tiết theo vai trò, tránh tình trạng “chia sẻ đại trà” dẫn đến rò rỉ hoặc lạm dụng.

9. Security Scanner

Security Scanner tự động rà soát các ứng dụng web triển khai trên App Engine, Kubernetes Engine hay Compute Engine để tìm lỗi bảo mật và gợi ý cách vá. Bạn chỉ việc lên lịch quét, nhận báo cáo và thực hiện khắc phục theo hướng dẫn, bảo vệ hệ thống trước khi hacker phát hiện.

10. Tổ chức tài nguyên rõ ràng

Cuối cùng, việc phân chia tài nguyên thành các thư mục, dự án và nhóm người dùng theo rõ ràng (ví dụ dev – test – prod, phòng IT – phòng Marketing…) giúp bạn áp dụng chính sách bảo mật nhất quán, dễ theo dõi chi phí và nhanh chóng khoanh vùng khi cần xử lý sự cố.

>>> Xem thêm: Google Cloud - Giải pháp đám mây linh hoạt, tin cậy SỐ 1 hiện nay

[Giải đáp] Các câu hỏi liên quan đến bảo mật Google Cloud

![[Giải đáp] Các câu hỏi liên quan đến bảo mật Google Cloud](https://nhanhoa.com/images/tin-tuc/cau-hoi-thuong-gap-Goole-cloud-security.jpg)

Hacker truy cập vào cơ sở hạ tầng đám mây Google Cloud bằng cách nào?

Hacker luôn tìm cách tận dụng mọi sơ hở để xâm nhập vào hạ tầng đám mây. Hiểu rõ những phương thức tấn công phổ biến sẽ giúp doanh nghiệp chủ động phòng ngừa và bảo vệ dữ liệu hiệu quả hơn.

- Chiếm đoạt tài khoản: Kẻ tấn công lừa bạn cung cấp mật khẩu qua email giả mạo hoặc cài mã độc để lấy thông tin đăng nhập, rồi dùng luôn tài khoản đó.

- Tận dụng cấu hình lỏng lẻo: Nếu bạn để “hộp” lưu trữ hay cơ sở dữ liệu mở cho công chúng, họ chỉ việc vào và lấy hết dữ liệu.

- Lấy trộm chìa khóa dịch vụ: Khi chìa khóa kết nối (file JSON) bị lộ trên mạng hoặc trong mã nguồn, hacker có thể dùng nó như tài khoản chính chủ để truy cập.

- Gài mã xấu trong quy trình phát triển: Họ chèn mã độc vào hình ảnh chứa ứng dụng hoặc pipeline tự động, rồi khi bạn chạy lên máy chủ là mã xấu sẽ hoạt động ngay.

- Khai thác lỗi chưa vá: Những lỗ hổng trong phần mềm chưa được cập nhật cho phép hacker leo thang quyền, chiếm quyền kiểm soát máy ảo.

- Tấn công từ bên trong mạng: Nếu một máy ảo đã bị chiếm, họ có thể quét sang các máy khác trong cùng mạng nội bộ mà bạn chưa phân tách rõ.

Làm cách nào để kiểm tra cơ sở hạ tầng đám mây GCP?

Khi kiểm tra bảo mật cho hạ tầng GCP, bạn không chỉ xem xét các lỗ hổng kỹ thuật mà còn xác thực xem các biện pháp bảo mật đã triển khai có đủ mạnh hay chưa. Có ba phương pháp thâm nhập phổ biến như:

- Hộp đen: Tester “mù thông tin”, chỉ dùng giao diện công khai để tìm lỗ hổng, giống hacker bên ngoài.

- Hộp xám: Tester có chút “thông tin nội bộ” (sơ đồ, tài khoản thử nghiệm) để tấn công có trọng tâm, vẫn giữ góc nhìn bên ngoài.

- Hộp trắng: Tester nắm hết mã nguồn, thiết kế và tài liệu, rà soát sâu từng dòng code và mô hình đe dọa.

Bảo mật Google Cloud có những biện pháp nào?

Để bảo mật Google Cloud một cách hiệu quả, bạn nên thực hiện các biện pháp cơ bản sau:

- Bật xác thực đa yếu tố (MFA) cho mọi tài khoản nhằm tăng cường bảo vệ tài khoản trước các cuộc tấn công như phishing, brute‑force.

- Thiết lập quy tắc tường lửa VPC chỉ cho phép truy cập từ các IP và cổng cụ thể, đảm bảo môi trường mạng nội bộ không bị truy cập trái phép từ Internet.

- Kích hoạt Cloud Logging và Cloud Monitoring để ghi lại mọi hoạt động và cảnh báo kịp thời khi có dấu hiệu bất thường, hỗ trợ điều tra và cải thiện bảo mật hệ thống.

- Thực hiện xoay khóa mã hóa và khóa tài khoản dịch vụ định kỳ ít nhất mỗi 90 ngày, giúp hạn chế nguy cơ nếu khóa bị lộ; có thể cấu hình xoay tự động qua Cloud KMS

Lời kết

Bảo mật Google Cloud không chỉ là trách nhiệm của Google mà còn phụ thuộc rất lớn vào cách triển khai và quản trị từ phía người dùng. Với 10 cách bảo mật Google Cloud hiệu quả được Nhân Hòa chia sẻ, hy vọng bạn đã có thêm kiến thức để bảo vệ dữ liệu, ứng dụng và hệ thống một cách toàn diện.

Đừng quên, tại Nhân Hòa - Partner Hàng Đầu của Google Cloud tại Việt Nam, chúng tôi đồng hành cùng doanh nghiệp đưa dữ liệu “lên mây” an toàn, quản lý, lưu trữ, xử lý dữ liệu...tối ưu. Liên hệ với chúng tôi ngay để đăng ký dùng thử miễn phí giải pháp Google Cloud ưu việt.

Thông tin liên hệ Nhân Hòa:

+ Tổng đài: 1900 6680

+ Website: https://nhanhoa.com/

+ Fanpage: https://www.facebook.com/nhanhoacom

+ Khuyến mãi Nhân Hòa: https://nhanhoa.com/uu-dai-nhan-hoa.html

Phản ánh chất lượng dịch vụ:

Phản ánh chất lượng dịch vụ: