Bảo mật VPS là gì? Bảo mật VPS là quá trình thiết lập các lớp phòng thủ kỹ thuật như đổi cổng SSH, sử dụng SSH Key, cấu hình tường lửa (Firewall) và cập nhật hệ điều hành liên tục. Việc này giúp ngăn chặn triệt để hacker tấn công Brute Force, DDoS, bảo vệ an toàn tuyệt đối cho dữ liệu và duy trì hiệu suất máy chủ ảo.

Theo một báo cáo an ninh mạng mới nhất từ Viettel Security, số lượng các cuộc tấn công DDoS trong năm 2025 đã chạm mốc 270.500 vụ – tăng vọt 214% so với năm trước. Con số biết nói này gióng lên hồi chuông cảnh báo: Bảo mật VPS không còn là lựa chọn, mà là yếu tố sống còn. Để biến máy chủ ảo của bạn thành một "pháo đài" bất khả xâm phạm, hãy cùng chuyên gia Nhân Hòa khám phá ngay 13+ chiến lược phòng thủ đỉnh cao dưới đây.

1. Tại sao bảo mật VPS lại mang tính sống còn cho doanh nghiệp?

Máy chủ ảo (VPS) đóng vai trò như "trái tim" lưu trữ toàn bộ mã nguồn, cơ sở dữ liệu khách hàng và các giao dịch tài chính nhạy cảm. Một hệ thống lỏng lẻo sẽ là "miếng mồi ngon" cho tội phạm mạng.

Khi VPS bị xâm nhập thông qua các hình thức như Brute Force, Ransomware (mã độc tống tiền) hay Keylogger, doanh nghiệp không chỉ đối mặt với nguy cơ mất trắng dữ liệu mà còn chịu tổn thất nặng nề về uy tín thương hiệu. Hơn thế nữa, các công cụ tìm kiếm như Google sẽ lập tức đánh tụt hạng SEO của những website bị nhiễm mã độc, cắt đứt hoàn toàn nguồn khách hàng tiềm năng của bạn.

2. 13+ Kỹ thuật bảo mật VPS toàn diện (Linux & Windows)

Dưới đây là bộ tiêu chuẩn an ninh được đúc kết từ các chuyên gia quản trị hệ thống, giúp bạn tối ưu hóa rào chắn bảo vệ máy chủ.

2.1. Thiết lập mật khẩu độ khó cao & Đổi cổng mặc định

Bước phòng vệ đầu tiên và đơn giản nhất là loại bỏ các mật khẩu dễ đoán. Một mật khẩu đạt chuẩn an toàn cần có độ dài tối thiểu 12-15 ký tự, kết hợp ngẫu nhiên giữa chữ hoa, chữ thường, số và ký tự đặc biệt (ví dụ: @, #, $, %).

Bên cạnh đó, hacker thường sử dụng botnet để quét tự động cổng 22 (SSH trên Linux) và cổng 3389 (RDP trên Windows). Việc đổi sang một cổng kết nối ngẫu nhiên (ví dụ: Port 2244) sẽ giúp bạn né tránh được 90% các cuộc tấn công dò quét tự động.

2.2. Cấu hình SSH Key và vô hiệu hóa Root Login

Tài khoản root nắm giữ quyền sinh sát tối cao trên Linux. Nếu để mở cổng đăng nhập trực tiếp bằng root, bạn đang tự đặt hệ thống vào vòng nguy hiểm. Hãy tạo một User thông thường cấp quyền sudo, sau đó chỉnh sửa file sshd_config để thiết lập PermitRootLogin no.

Đồng thời, thay vì gõ mật khẩu thủ công, hãy chuyển sang xác thực bằng SSH Key (cặp khóa Public/Private Key). Cơ chế mã hóa bất đối xứng này đảm bảo chỉ những thiết bị vật lý chứa Private Key hợp lệ mới có thể truy cập vào server.

2.3. Xây dựng rào chắn với Tường lửa (Firewall)

Việc thiết lập hệ thống tường lửa (firewall) là bắt buộc để kiểm soát luồng dữ liệu ra/vào. Nguyên tắc vàng trong cấu hình Firewall là: "Chặn tất cả (Deny All), chỉ mở những gì cần thiết (Allow Specific)".

Bạn chỉ nên mở các Port cơ bản phục vụ dịch vụ web như Port 80 (HTTP), Port 443 (HTTPS) và Port SSH tùy chỉnh. Các công cụ phổ biến bao gồm UFW/iptables cho Linux và Windows Defender Firewall cho hệ sinh thái của Microsoft.

2.4. Quản lý bản vá và cập nhật hệ điều hành (OS)

Các lỗ hổng Zero-day luôn là nỗi ám ảnh của giới công nghệ. Việc duy trì thói quen cập nhật OS, Web Server (Nginx/Apache) và Database (MySQL/MariaDB) sẽ giúp vá kín các lỗ hổng mà hacker có thể khai thác.

Hãy thiết lập cronjob hoặc tính năng Automatic Updates để hệ thống tự động tải về các bản vá bảo mật mới nhất vào những khung giờ thấp điểm.

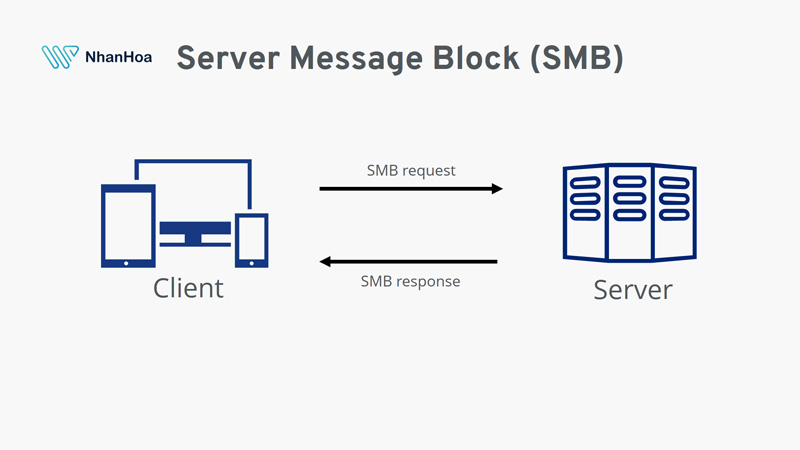

2.5. Đóng băng giao thức SMB trên Windows Server

Giao thức Server Message Block (SMB) thường được dùng để chia sẻ file trong mạng nội bộ Windows. Tuy nhiên, đây cũng là "tử huyệt" từng bị khai thác trong đại dịch mã độc WannaCry.

Nếu VPS của bạn hoạt động độc lập và không có nhu cầu chia sẻ file qua mạng LAN, hãy vô hiệu hóa ngay SMBv1/v2 thông qua PowerShell để triệt tiêu bề mặt tấn công này.

2.6. Giới hạn IP truy cập an toàn (IP Whitelisting)

Nếu đội ngũ IT của bạn làm việc tại văn phòng có IP tĩnh, hãy đưa các IP này vào danh sách trắng (Whitelist) của Firewall.

Hành động này đồng nghĩa với việc từ chối toàn bộ các nỗ lực kết nối SSH/RDP từ bất kỳ quốc gia hay dải mạng lạ nào khác, loại bỏ 100% rủi ro bị hacker dòm ngó từ xa.

2.7. Triển khai xác thực đa yếu tố (MFA/2FA)

Ngay cả khi hacker đánh cắp được mật khẩu của bạn, chúng vẫn sẽ bị chặn lại bởi lớp bảo mật thứ hai. Bằng cách tích hợp Google Authenticator hoặc Authy vào quá trình đăng nhập SSH hoặc Control Panel, bạn đã nâng cấp an ninh tài khoản lên mức tối đa.

2.8. Quét mã độc với Antivirus & Anti-Malware

Đừng lầm tưởng Linux không có virus. Các loại mã độc như Trojan, Backdoor hay Rootkit vẫn lây nhiễm hàng ngày qua các lỗ hổng plugin website.

Hãy trang bị các công cụ như ClamAV, rkhunter (trên Linux) hoặc các phần mềm Endpoint Security chuyên dụng để giám sát tiến trình hệ thống theo thời gian thực.

2.9. Mã hóa luồng dữ liệu bằng chứng chỉ SSL/TLS

Cài đặt chứng chỉ SSL/TLS không chỉ giúp website hiển thị ổ khóa xanh uy tín mà còn mã hóa toàn bộ dữ liệu truyền tải giữa người dùng và máy chủ. Điều này ngăn chặn triệt để các cuộc tấn công nghe lén (Man-in-the-Middle) và là tiêu chuẩn bắt buộc của tổ chức OWASP.

2.10. Chiến lược Backup 3-2-1 & Snapshot tự động

Sao lưu dữ liệu là "chiếc phao cứu sinh" cuối cùng. Hãy áp dụng quy tắc 3-2-1: Lưu 3 bản sao, trên 2 định dạng lưu trữ khác nhau, và 1 bản lưu trữ Off-site (như Amazon S3 hoặc Google Cloud).

Đặc biệt, các hệ thống hiện đại hỗ trợ tính năng Snapshot giúp chụp lại toàn bộ trạng thái máy chủ ngay lập tức, cho phép khôi phục (Rollback) chỉ trong vài giây khi có sự cố.

3. Bảng đối chiếu lệnh cấu hình an ninh: Linux vs Windows

Để giúp quản trị viên dễ dàng thao tác, dưới đây là bảng tổng hợp các lệnh bảo mật VPS cơ bản trên hai nền tảng phổ biến nhất:

| Hành động bảo mật | Hệ điều hành Linux (Ubuntu/CentOS) | Hệ điều hành Windows Server |

|---|---|---|

| Cập nhật hệ thống | sudo apt update && sudo apt upgrade (Ubuntu)sudo yum update (CentOS) |

Sử dụng giao diện Windows Update hoặc lệnh PowerShell: Install-WindowsUpdate |

| Bật Tường lửa (Firewall) | sudo ufw enable |

netsh advfirewall set allprofiles state on |

| Đổi Port quản trị | Sửa file /etc/ssh/sshd_config (Đổi Port 22) |

Sửa Registry Key: PortNumber tại RDP-Tcp (Đổi Port 3389) |

| Kiểm tra kết nối mạng lạ | netstat -tulpn |

netstat -ano |

4. Nhận diện 4 rủi ro an ninh mạng VPS phổ biến nhất

Biết người biết ta, trăm trận trăm thắng. Dưới đây là các hình thức tấn công mà máy chủ của bạn phải đối mặt hàng ngày:

- Tấn công Brute Force: Sử dụng siêu máy tính để thử hàng triệu tổ hợp mật khẩu mỗi giây nhằm phá khóa SSH/RDP.

- Khai thác lỗ hổng phần mềm: Lợi dụng các phiên bản CMS (WordPress, Joomla) hoặc Plugin cũ chưa được vá lỗi để chèn mã độc (Backdoor).

- Tấn công DDoS: Bơm hàng triệu traffic ảo cùng lúc làm cạn kiệt tài nguyên RAM/CPU, khiến VPS bị sập hoàn toàn.

- Lỗi cấu hình phân quyền: Cấp quyền

chmod 777bừa bãi cho các thư mục nhạy cảm, tạo điều kiện cho hacker leo thang đặc quyền.

5. Giải pháp VPS bảo mật đa lớp chuẩn Tier III tại Nhân Hòa

Việc tự cấu hình bảo mật đòi hỏi kiến thức chuyên môn sâu. Để tiết kiệm thời gian và tối ưu hiệu suất, việc lựa chọn thuê VPS giá rẻ nhưng tích hợp sẵn công nghệ bảo mật cao cấp tại Nhân Hòa là giải pháp hoàn hảo.

Hệ sinh thái máy chủ của Nhân Hòa mang đến sự an tâm tuyệt đối nhờ các ưu điểm vượt trội:

- Hạ tầng chuẩn Tier III: Đảm bảo Uptime 99.99%, an toàn vật lý và an toàn mạng ở mức cao nhất.

- Công nghệ OpenStack Snapshot: Hỗ trợ sao lưu dữ liệu tự động, linh hoạt mà không làm gián đoạn tốc độ đường truyền (Zero-downtime).

- Hệ thống Fault Management: Tự động di chuyển dữ liệu sang Node dự phòng ngay lập tức nếu phát hiện lỗi phần cứng hoặc dấu hiệu tấn công.

- Tường lửa vật lý & Anti-DDoS: Lọc sạch các luồng traffic bẩn trước khi chúng kịp chạm đến máy chủ ảo của bạn.

>>> Khám phá thêm: Giải pháp Private Cloud bảo mật chuyên biệt cho doanh nghiệp lớn.

6. Câu hỏi thường gặp (FAQ) về an toàn máy chủ ảo

Làm thế nào để giám sát log hệ thống hiệu quả?

File Log (nhật ký hệ thống) lưu trữ mọi hành vi truy cập. Trên Linux, bạn có thể kiểm tra file /var/log/auth.log để phát hiện các IP đang cố gắng Brute Force. Việc giám sát log thường xuyên giúp bạn chủ động chặn đứng các mối đe dọa từ trong trứng nước.

Nhà cung cấp có thể xem trộm dữ liệu trên VPS của tôi không?

Về mặt lý thuyết kỹ thuật, người nắm giữ máy chủ vật lý (Hypervisor) có khả năng can thiệp. Tuy nhiên, tại các đơn vị uy tín như Nhân Hòa, chính sách bảo mật thông tin được cam kết bằng văn bản pháp lý. Kỹ thuật viên tuyệt đối không can thiệp vào dữ liệu trừ khi có yêu cầu hỗ trợ trực tiếp từ khách hàng. Để an tâm 100%, bạn nên tự mã hóa các file nhạy cảm.

Có nên dùng phần mềm bảo mật miễn phí cho VPS?

Các công cụ mã nguồn mở như UFW, Fail2Ban hay ClamAV rất mạnh mẽ và hoàn toàn miễn phí. Tuy nhiên, đối với các hệ thống thương mại điện tử lớn, bạn nên cân nhắc đầu tư các giải pháp bảo mật trả phí để được hỗ trợ kỹ thuật 24/7 và cập nhật database virus theo thời gian thực.

Lời kết: Bảo mật VPS là một quá trình liên tục, không phải là công việc làm một lần rồi thôi. Bằng cách áp dụng nghiêm ngặt 13+ kỹ thuật trên, kết hợp cùng hạ tầng máy chủ vững chắc từ Nhân Hòa, doanh nghiệp của bạn sẽ luôn đứng vững trước mọi làn sóng tấn công mạng trong kỷ nguyên số.

Phản ánh chất lượng dịch vụ:

Phản ánh chất lượng dịch vụ: