Memcached là gì? Đây một hệ thống lưu trữ bản sao các đối tượng (objects) và dữ liệu được truy cập nhiều lần để tăng tốc độc truy xuất. Mục đích chính của nó là để tăng tốc độ ứng dụng web bằng cách truy vấn cơ sở dữ liệu bộ nhớ đệm, nội dung, hoặc kết quả tính toán khác. Giao thức này cho phép máy chủ được truy vấn thông tin về các key value stores. Không có chứng thực yêu cầu với memcached.

1. Hình thức tấn công MEMCACHED UDP REFLECTION là gì?

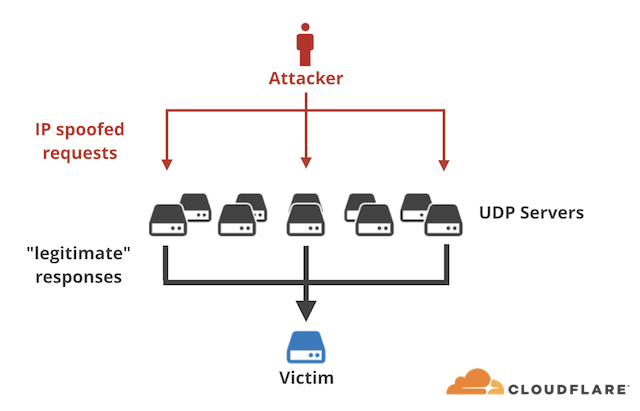

Hình thức tấn công MEMCACHED UDP REFLECTION là gì? Hiện tại ghi nhận có lưu lượng lớn DDoS reflection attack memcached dựa trên UDP . Khi được thêm vào khả năng giả mạo địa chỉ IP của lưu lượng UDP, giao thức có thể dễ dàng bị lạm dụng như một reflector.

>>> Xem thêm: Sáu nguyên tắc vàng để có được một tên website hay nhất

Giao thức memcache không bao giờ được phơi bày ra trên Internet, nhưng hiện tại có hơn 50.000 hệ thống bị khai thác. Theo mặc định, memcached lắng nghe trên localhost trên cổng TCP và UDP 11211 trên hầu hết các phiên bản của Linux và Windows, nhưng trong một số bản, nó được cấu hình để lắng nghe cổng này trên tất cả các interface theo mặc định.

Khi một hệ thống nhận được một yêu cầu nhận được memcached, nó tạo ra một phản hồi bằng cách thu thập các giá trị yêu cầu từ bộ nhớ. Phản hồi này được gửi tới đích trong nhiều gói tin UDP, mỗi gói có chiều dài lên tới 1400 byte. Thật khó để xác định chính xác khuếch đại của memcached, nhưng các cuộc tấn công cho thấy đã tạo ra gần 1 Gbps mỗi reflector. Các tổ chức khác đã báo cáo các cuộc tấn công vượt quá 500 Gbps sử dụng phản hồi memcached.

>>> Xem thêm: ddns là gì? - Vì sao lại quan trọng với hệ thống camera như vậy ?

2. Giải pháp xử lý hình thức tấn công MEMCACHED là gì?

Giải pháp xử lý hình thức tấn công MEMCACHED là gì? Hiện tại có 2 giải pháp chủ yếu đề hạn chế tấn công sử dụng giao thức MEMCACHE (Nếu bạn đang sử dụng memcached)

- Cấu hình lại memcached cho phép chỉ listen trên localhost

+ SSH (Remote) vào server: (Ví dụ thực hiện với OS Linux)

Sử dụng vim, vi hoặc nano

#nano /etc/sysconfig/memcached

Thêm tham số -l 127.0.0.1 vào trong "" của tham số OPTIONS=""

OPTIONS="-l 127.0.0.1"

+ Restart service memcached

#service memcached restart

- Filter UDP port 11211

Với giải pháp này bạn có thể dùng firewall hoặc iptables để xử lý

+ Nếu dùng apf, csf, firewall, ...: Bỏ allow port 11211 UDP

+ Dùng iptables đề filter(Linux (RedHat, Centos, Ubuntu..)):

#iptables -A INPUT -p udp --dport 11211 -j DROP

>>> Xem thêm: Đăng ký trang web - Để thu được khách hàng từ Google 1 cách nhanh nhất

3. Hiện trạng tại Nhân Hòa với hình thức tấn công MEMCACHED UDP REFLECTION

Câu hỏi Memcached là gì? Những giải pháp cũng được đưa ra. Hiện tại các khách hàng sử dụng dịch vụ của Nhân Hòa đều được bảo vệ trước hình thức tấn công này. Tuy nhiên để chủ động trong việc quản trị hệ thống, bạn nên làm theo làm theo các giải pháp mà chúng tôi đưa ra.

>>> Xem thêm: ssd wordpress - Dịch vụ hàng đầu thị trường với chi phí cực tiết kiệm

>>> Xem thêm: máy chủ ảo - Tìm hiểu dịch vụ VPS số 1 thị trường

>>> Xem thêm: email doanh nghiệp - Những tính năng vượt trội Gsuite(Email Google) cho doanh nghiệp tối ưu hiệu quả công việc văn phòng

Tham khảo: https://blog.cloudflare.com/memcrashed-major-amplification-attacks-from-port-11211/

Phản ánh chất lượng dịch vụ:

Phản ánh chất lượng dịch vụ: