Khi vận hành VPS, việc hệ thống máy chủ bị treo do tấn công mạng là cơn ác mộng của mọi quản trị viên. Vậy làm thế nào để chống DDoS cho VPS nhanh chóng và hiệu quả trong năm 2025? Dù bạn đang sử dụng VPS Linux (Ubuntu, CentOS) hay Windows, Nhân Hòa sẽ hướng dẫn bạn bộ giải pháp bảo mật từ cơ bản đến nâng cao ngay sau đây.

1. DDoS là gì và tại sao VPS lại là mục tiêu?

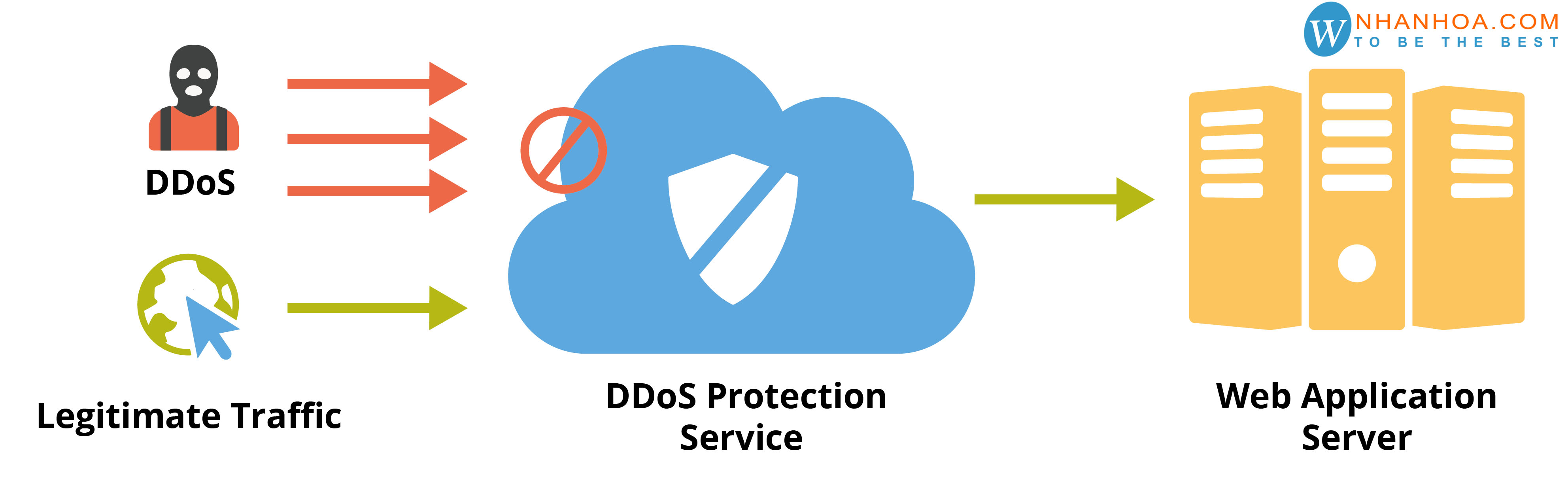

DoS (Denial of Service) là hành vi "từ chối dịch vụ". Khi nâng cấp lên quy mô lớn hơn, chúng ta có DDoS (Distributed Denial of Service). Đây là hình thức tấn công mà kẻ xấu huy động một lượng lớn truy cập (traffic) từ mạng lưới botnet (các máy tính bị nhiễm mã độc) để làm quá tải tài nguyên máy chủ (CPU, RAM, Băng thông).

Hậu quả là VPS của bạn không thể xử lý các yêu cầu hợp lệ, dẫn đến việc website hoặc ứng dụng bị gián đoạn hoàn toàn.

2. Các hình thức tấn công DDoS VPS phổ biến hiện nay

Để có phương án chống DDoS cho VPS hiệu quả, bạn cần hiểu rõ kẻ thù đang sử dụng vũ khí gì. Các cuộc tấn công thường được chia thành 3 nhóm:

- Tấn công băng thông (Volume-based attacks): Làm nghẽn đường truyền bằng lượng dữ liệu khổng lồ (Ví dụ: UDP Flood, ICMP Flood).

- Tấn công giao thức (Protocol attacks): Nhắm vào hạ tầng mạng, tường lửa hoặc bộ cân bằng tải (Ví dụ: SYN Flood, Ping of Death).

- Tấn công lớp ứng dụng (Application Layer attacks): Tinh vi nhất, nhắm trực tiếp vào giao thức HTTP/HTTPS của website (Ví dụ: HTTP Flood, Slowloris).

3. Dấu hiệu nhận biết VPS đang bị tấn công [Quan trọng]

Không phải lúc nào mạng chậm cũng là do DDoS. Tuy nhiên, nếu gặp các dấu hiệu sau, bạn cần kích hoạt quy trình ứng cứu ngay lập tức:

- Tốc độ truy cập website giảm đột ngột, thường xuyên bị Time-out (lỗi 504, 502).

- Kiểm tra tài nguyên VPS (lệnh

htoptrên Linux hoặc Task Manager trên Windows) thấy CPU và RAM luôn ở mức 99% - 100% dù không có tác vụ nặng. - Lượng traffic tăng vọt bất thường từ các dải IP nước ngoài hoặc không xác định.

- Không thể SSH hoặc Remote Desktop vào VPS.

4. Hướng dẫn 5 cách chống DDoS cho VPS hiệu quả nhất

Thay vì sử dụng các đoạn mã PHP lỗi thời (như chèn trang trung gian gây khó chịu cho khách hàng), Nhân Hòa khuyên bạn nên áp dụng các giải pháp chuẩn kỹ thuật (Technical Standard) dưới đây để bảo vệ VPS:

Cách 1: Cài đặt Firewall mềm (CSF hoặc Fail2Ban)

Đây là phương pháp tối ưu nhất cho VPS Linux. Các phần mềm này hoạt động trực tiếp trên server để chặn các IP có hành vi đáng ngờ.

- CSF (ConfigServer Security & Firewall): Một tường lửa mạnh mẽ, giao diện dễ dùng (đặc biệt nếu bạn dùng DirectAdmin hoặc cPanel). CSF tự động chặn các IP scan port hoặc login sai nhiều lần.

- Fail2Ban: Công cụ tuyệt vời để quét log file và cấm (ban) các IP có dấu hiệu tấn công như brute-force mật khẩu hoặc spam request.

Cách 2: Tối ưu hóa cấu hình Web Server (Nginx/Apache)

Bạn có thể cấu hình giới hạn tần suất truy cập (Rate Limiting) ngay trên Web Server để ngăn chặn HTTP Flood.

Ví dụ với Nginx: Bạn có thể thêm module limit_req_zone để giới hạn mỗi IP chỉ được gửi 1 request mỗi giây. Nếu vượt quá, server sẽ từ chối phục vụ IP đó mà không tốn tài nguyên xử lý PHP/MySQL.

Cách 3: Sử dụng Cloudflare (CDN & WAF)

Cloudflare là lá chắn thép đứng trước VPS của bạn. Khi bật Cloudflare (biểu tượng đám mây màu cam):

- IP thật của VPS sẽ được ẩn đi.

- Các traffic rác sẽ bị Cloudflare lọc bỏ trước khi đến được server của bạn.

- Chế độ "Under Attack Mode" của Cloudflare cực kỳ hữu hiệu để chặn các đợt tấn công Layer 7.

Cách 4: Giới hạn băng thông và đóng các Port không dùng

Hãy chỉ mở các port thực sự cần thiết (ví dụ: 80, 443 cho Web; đổi port SSH mặc định 22 sang port khác). Việc này giúp hạn chế tối đa bề mặt tấn công (Attack Surface).

Cách 5: Sử dụng VPS có tích hợp Firewall cứng (Hardware Firewall)

Các giải pháp phần mềm kể trên chỉ chịu đựng được các cuộc tấn công quy mô vừa và nhỏ. Khi gặp các cuộc tấn công lớn (hàng chục Gbps), VPS sẽ bị "nghẽn cổ chai" ngay tại card mạng.

Giải pháp triệt để nhất là sử dụng dịch vụ Cloud VPS tại các nhà cung cấp uy tín có hạ tầng Firewall cứng chuyên dụng. Thiết bị này sẽ lọc sạch traffic bẩn ngay từ cổng quốc tế trước khi nó đi vào hệ thống máy chủ.

>>> Xem thêm: Hướng dẫn bảo mật VPS toàn diện từ A-Z cho người mới

5. Tại sao nên thuê Cloud VPS tại Nhân Hòa?

Thay vì phải tự mình cấu hình chống DDoS phức tạp và tốn kém chi phí mua bản quyền phần mềm, bạn có thể lựa chọn dịch vụ Cloud VPS tại Nhân Hòa. Chúng tôi cung cấp:

- Hạ tầng mạnh mẽ: Server Dell chính hãng, ổ cứng SSD tốc độ cao.

- An toàn dữ liệu: Cơ chế Backup định kỳ, đảm bảo an toàn dữ liệu.

- Hỗ trợ kỹ thuật 24/7: Đội ngũ kỹ thuật viên giàu kinh nghiệm sẵn sàng hỗ trợ cấu hình bảo mật và xử lý sự cố tấn công mạng.

ĐĂNG KÝ CLOUD VPS NHÂN HÒA NGAY

Kết luận

Trên đây là các phương pháp chống DDoS cho VPS hiệu quả và cập nhật mới nhất. Việc bảo mật VPS là một quá trình liên tục, đòi hỏi sự kết hợp giữa cấu hình phần mềm và hạ tầng phần cứng.

Để được tư vấn giải pháp máy chủ an toàn, hãy liên hệ ngay với Nhân Hòa:

- + Website: https://nhanhoa.com/may-chu/may-chu-ao-vps.html

- + Fanpage: https://www.facebook.com/nhanhoacom

- + Hotline: 1900 6680

Phản ánh chất lượng dịch vụ:

Phản ánh chất lượng dịch vụ: